Instagram voir Story incognito : les erreurs qui trahissent votre anonymat

Certains outils promettent une navigation invisible sur Instagram, mais la mécanique de…

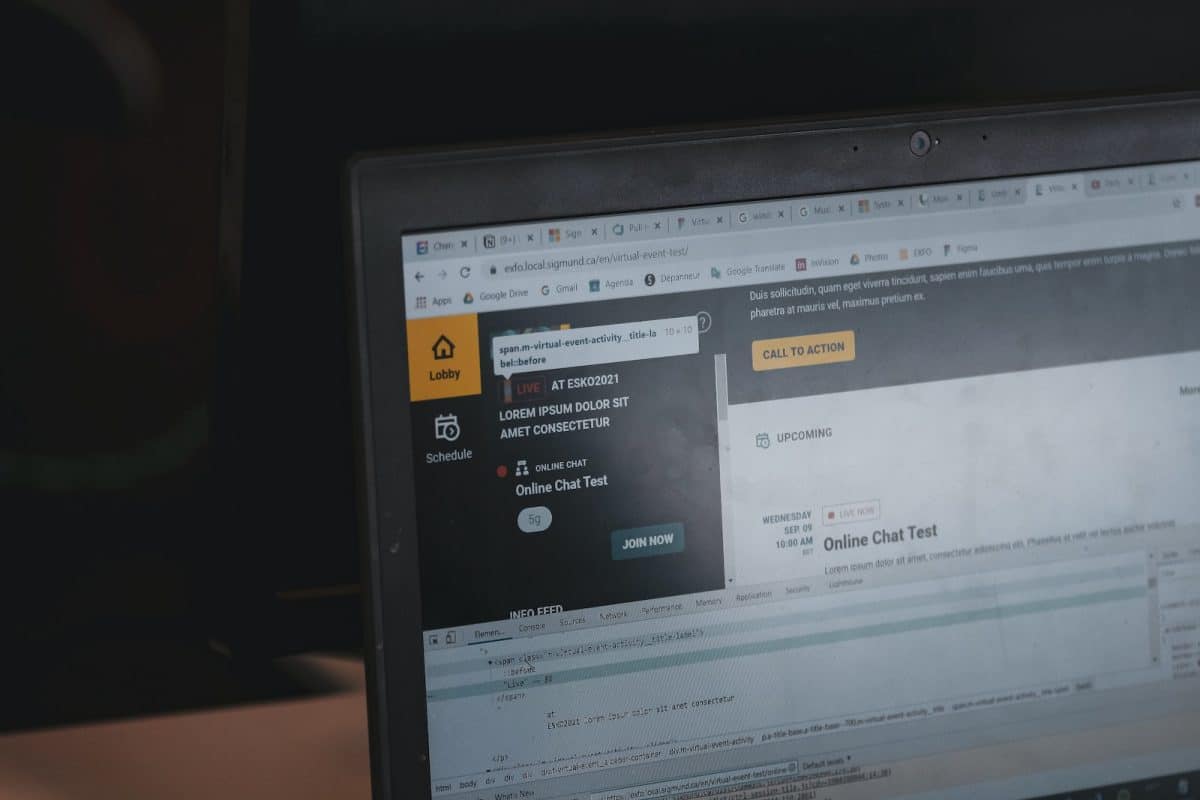

Détecter un logiciel malveillant sur son téléphone : 5 astuces efficaces !

Les smartphones sont devenus des compagnons indispensables. Cette dépendance croissante attire les…

Fb connexion mobile : connexion impossible à facebook parfois

Le phénomène de "connexion impossible à Facebook" est un problème que beaucoup…

À qui appartient ce numéro de téléphone commençant par 06 ?

Recevoir un appel d'un numéro inconnu peut susciter une certaine curiosité, surtout…

Sécuriser son compte sur le webmail AC Montpellier

L'utilisation quotidienne des services de messagerie en ligne rend fondamentale la protection…

Sécuriser efficacement votre site WordPress avec des actions simples

Comment sécuriser votre site WordPress est une question essentielle, surtout à l'époque…

Comprendre le ransomware et ses dangers pour vos données

Le ransomware ne laisse aucune place au hasard. C'est un logiciel malveillant…

Comprendre la sécurité numérique et ses enjeux au quotidien

La révolution numérique ne laisse aucun répit. Les codes changent, les usages…

Les meilleures pratiques pour sécuriser votre site Drupal

Avez-vous rencontré Drupal Security et vous vous demandez comment protéger votre application…

Protégez efficacement votre connexion wi-fi avec ces conseils essentiels

Les réseaux Wi-Fi se multiplient, facilitant l'accès à Internet en tout lieu,…

Réduire les risques de failles humaines en cybersécurité d’entreprise

Un simple clic sur un lien piégé suffit, et le château numérique…

Comment rester invisible face à une caméra grâce à des astuces simples

Un visage sans identité, une silhouette sans contours : c'est possible, parfois,…

Quel antivirus gratuit choisir pour une protection fiable en 2021

Leur nombre grimpe sans relâche, tapie dans l'ombre du moindre fichier ou…

# sur clavier ordinateur et clavier sans fil : les pièges à éviter

Un caractère qui refuse d'apparaître, une touche qui s'entête à rester muette…

Comment trouver le fichier secret d’un document docx : découvrez les astuces cachées

Les fichiers au format .docx, couramment utilisés dans Microsoft Word, sont en…

Windows Defender gratuit pour les jeux : impact sur les performances et sécurité

Windows Defender ne demande ni permission, ni installation. Il s'active, discret mais…

Reconnaître et corriger efficacement les failles de sécurité informatiques

Les chiffres des cyberattaques ne cessent de grimper. Les entreprises n'ont plus…

Protéger votre connexion Wi-Fi : Comment mettre un mot de passe ?

Les cyberattaques et les intrusions non autorisées sur les réseaux domestiques sont…

Sécurisation des accès critiques : quelles bonnes pratiques adopter ?

80 % des attaques informatiques qui frappent les entreprises démarrent par la…

Samsung antivirus : comment protéger votre appareil contre les menaces en ligne ?

La sécurité des appareils mobiles est devenue fondamentale à mesure que les…

Cloner ou sauvegarder un disque dur : lequel choisir pour vos données ?

La panne d'un disque dur ne prévient jamais. En une seconde, tous…

Bloquer numéros téléphones intrusifs : 4 premiers chiffres à masquer

Les appels indésirables, qu'ils soient commerciaux ou frauduleux, perturbent de plus en…

Sécuriser le télétravail sans sacrifier la performance réseau

À chaque connexion distante, le risque d'intrusion monte d'un cran, mais la…

Comment renforcer sa sécurité sans se faire surprendre par les caméras de surveillance

Les caméras de surveillance quadrillent désormais le quotidien, guettant le moindre mouvement…

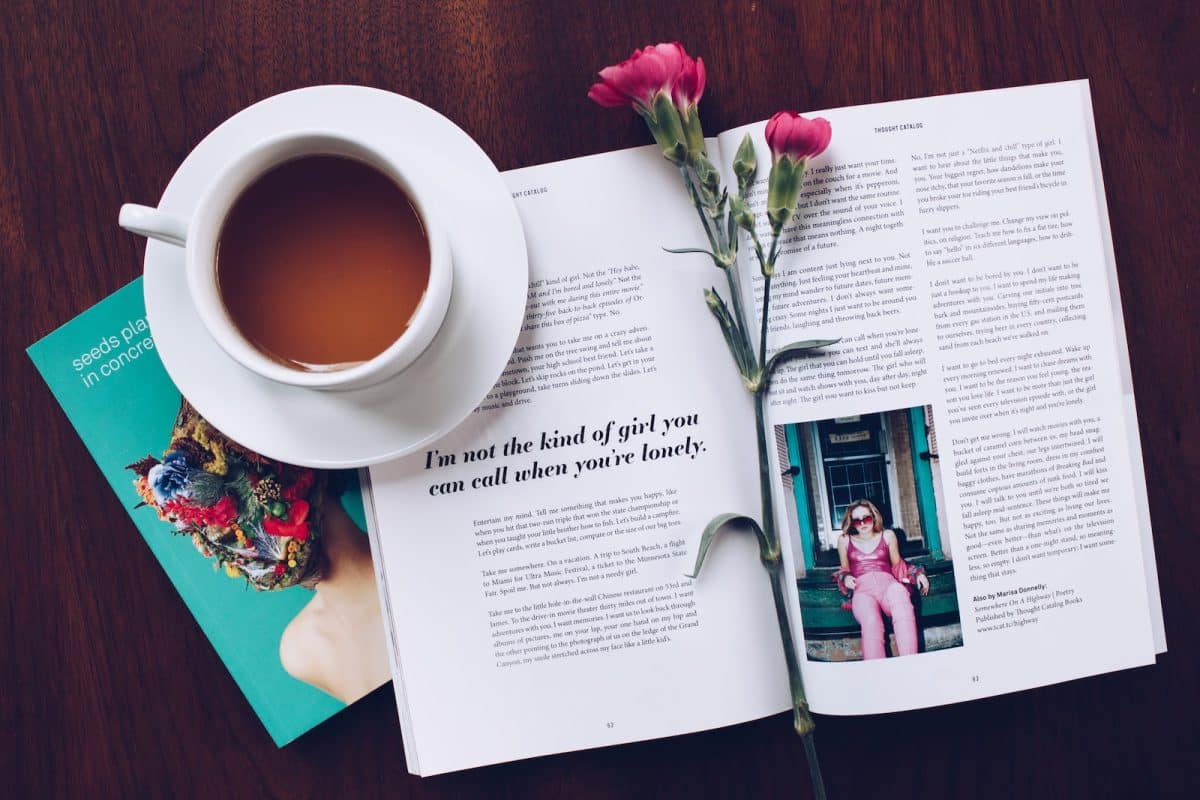

Comment télécharger des magazines de manière sécurisée

Télécharger des magazines numériques est devenu une pratique courante dans notre vie…

Sécurité logiciel : les mesures clés pour une organisation sécurisée

Un logiciel non mis à jour présente jusqu'à trois fois plus de…

Entretien saisonnier : maintenir les caméras extérieures en parfait état tout au long de l’année

En tant que gardiennes de la sécurité tout au long de l'année,…

Couverture panoramique et capture des détails : l’art d’équilibrer le champ de vision des caméras d’extérieur

La valeur fondamentale des caméras d'extérieur réside dans leur capacité à voir.…

Supprimer facilement 3D Secure : astuces et conseils pour y parvenir

47 % des paiements en ligne échappent encore à la double authentification…

Comment vérifier si une image est altérée : outils et techniques fiables

Les images générées ou modifiées par l'intelligence artificielle circulent désormais dans la…

Surveillance du Wi-Fi : comment ça se passe et impacts potentiels

Un réseau Wi-Fi d'entreprise peut être compromis en moins de dix minutes…

Auditeur cybersécurité : les étapes pour devenir un expert du secteur

La majorité des failles repérées lors d'audits de cybersécurité sont le fruit…

Sécurité ISO 27001 : les 4 critères à maîtriser absolument

Un chiffre suffit : plus de 80 % des entreprises françaises ont…

Activer facilement la protection contre les virus et menaces

Rien de plus efficace pour ruiner une journée que de devoir faire…

Code d’authentification non reçu : raisons et solutions pour le récupérer facilement

Un code d'authentification qui ne vous parvient pas, c'est bien plus qu'un…

Mode de sécurité Wi-Fi : tout savoir sur cette fonctionnalité essentielle

WEP reste activable sur certaines box alors qu'il n'assure plus aucune protection…

Comment renforcer la sécurité de votre site WordPress ?

Flexible et simple d’utilisation, WordPress est l’un des CMS les plus utilisés…

Certificats HTTP : comment ils fonctionnent et leur importance pour la sécurité en ligne

Les navigateurs modernes refusent d’afficher certains sites sans certificat valide, même si…

Pays le plus fort en piratage informatique : quel est-il ?

Les chiffres le confirment : plus une économie s'appuie sur le numérique,…

Protéger votre identité sur Internet : astuces et bonnes pratiques pour sécuriser vos données en ligne

Un mot de passe complexe ne constitue plus une protection suffisante face…

Activer le mode secret sur votre appareil : astuces et conseils pour rester discret en ligne

Impossible de désactiver certaines fonctions de suivi sur les appareils mobiles, même…

Vie privée en ligne : comment protéger vos données personnelles efficacement ?

La collecte de données personnelles par des acteurs privés ou publics ne…

Bloquer le Wi-Fi à la maison : apprenez les méthodes efficaces

Les routeurs domestiques laissent souvent actifs des accès Wi-Fi même lorsque personne…

Numéro de portable : pourquoi ne pas le donner ? Raisons et conseils

Partager son numéro de portable peut sembler anodin, mais cette action comporte…

Reconnaître un site frauduleux : signes à repérer et conseils

Un écran qui promet la bonne affaire du siècle, un mail qui…

Consultez les sites Wi-Fi : Découvrez qui utilise votre réseau !

Votre connexion Internet semble plus lente que d'habitude ? Il est possible…

VPN : Découvrez les 3 principaux types de services VPN

Internet est devenu un outil incontournable pour le travail, les loisirs et…

Vol de comptes fast-food : techniques de hackers pour dérober points de fidélité

Les consommateurs de fast-food accumulent souvent des points de fidélité via des…

Stockage sécurisé de photos en cloud : risques et conseils pour protéger vos données

Les photos numériques ont envahi notre quotidien, capturant des moments précieux que…

Appel d’une décision de l’ICO : procédure et conseils pratiques

Lorsque l'Information Commissioner's Office (ICO) rend une décision qui vous semble injuste…